Vous pensiez que seules les grandes entreprises étaient concernées par les cyberattaques ? Selon le rapport annuel de l’ANSSI de 2022 (Agence nationale de la sécurité des systèmes d’informations), les PME et TPE représentaient déjà 40 % des attaques par rançongiciel et autres hameçonnages. Et 60% des entreprises en France n’auraient toujours aucun référent dédié à la cybersécurité.

Souvent perçue comme moins vulnérable, une petite société peut en réalité très vite se retrouver dans la ligne de mire de cyberattaques très sophistiquées. C’est encore davantage le cas dans l’environnement international instable que nous connaissons aujourd’hui. Cet article vous propose de mieux comprendre les enjeux liés à la sécurité informatique, les défis spécifiques aux petites entreprises (données clients, réputation…), les éléments à protéger en priorité ainsi que les actions à suivre pour renforcer vos équipements au plus vite.

Les enjeux de la cybersécurité pour les TPE – PME : une menace réelle

Avec l’accroissement de nouvelles pratiques technologiques, les risques de piratage se sont très largement accrus. L’adoption du cloud, des logiciels Saas (software as a service), de l’internet des objets (IoT) de l’intelligence artificielle, du télétravail ou encore du multi-device a étendu et complexifié le périmètre de protection classique. Chaque nouvelle technologie apporte son lot de vulnérabilités et nécessite une vigilance supplémentaire en matière de sécurité.

Or, à l’heure où les données sont un actif précieux, leur protection n’est plus seulement une question de conformité légale : c’est toute la valeur de l’entreprise qui est en jeu.

Même pour une petite société, les conséquences financières d’une cyberattaque peuvent être dévastatrices. Outre le coût immédiat du rançongiciel ou du vol de données, il faut aussi considérer :

- les pertes liées à l’arrêt de l’activité

- les dépenses et le temps nécessaires pour la remise en état des systèmes

- la fuite de données sensibles : propriété intellectuelle, données clients, plans de produits, stratégies commerciales

- l’impact sur la notoriété de l’entreprise : confiance amoindrie des clients et des partenaires

Bref, les conséquences en cas d’absence de politique de sécurité sont suffisamment graves pour inciter n’importe quel·le dirigent·e à prendre les devants et à adopter de bonnes pratiques.

Quelles sont les cyberattaques les plus communes concernant les TPE ?

Le panorama de la cyber-menace 2022 de l’ANSSI révèle que, malgré une légère diminution des attaques par rançongiciel, la menace d’espionnage informatique reste élevée. Les très petites entreprises, particulièrement visées, doivent faire face à des attaquants toujours plus performants. Ils cherchent notamment des accès discrets et durables aux réseaux.

Les attaques les plus courantes sont les suivantes :

- Arnaque au faux support technique : blocage de l’ordinateur de la victime avec un message d’erreur factice pour extorquer de l’argent ;

- Attaques par déni de service distribué (DDoS) : surcharge d’un serveur pour le rendre inaccessible ou dégrader son fonctionnement ;

- Cyberharcèlement : intimidations ou menaces en ligne affectant la vie personnelle ou professionnelle de la victime ;

- Faux ordres de virement : manipulation visant à inciter la victime à effectuer un virement bancaire frauduleux ;

- Hameçonnage (phishing) : l’envoi frauduleux d’emails ou de SMS cherchant à usurper l’identité d’un tiers pour inciter la victime à agir ;

- Piratage de compte en ligne : contrôle non autorisé de comptes bancaires en ligne, réseaux sociaux ou messageries ;

- Rançongiciel (ransomware) : blocage de l’accès à des appareils ou fichiers, avec demande de rançon pour leur restitution ;

- Spams : envois massifs de communications indésirables, souvent à des fins malveillantes ;

- Violation de données personnelles : perte, modification ou diffusion non autorisée de données sensibles ;

- Virus : programme malveillant conçu pour perturber le fonctionnement d’un système informatique.

Cybersécurité des TPE : des défis très spécifiques

Pour les TPE – PME, la difficulté majeure concerne les ressources internes, souvent restreintes, tant en termes de budget que de compétences techniques. Cela rend la mise en place de mesures de sécurité informatique robustes plus complexe.

Ces entités manquent généralement de personnel dédié. Ou les responsabilités liées à la cybersécurité peuvent reposer sur des employé·es dont ce n’est pas la spécialité principale. Sans une compréhension adéquate des risques, les TPE – PME deviennent logiquement des cibles faciles pour les cybercriminels.

Les autres défis spécifiques rencontrés sont :

- l’apparente complexité des solutions existantes + des coûts prohibitifs

- la difficulté à suivre l’évolution constante des menaces

- la gestion de la sécurité des données en dehors du bureau (télétravail)

- le manque de temps et de ressources alloués à la formation continue

Pourtant, il existe bel et bien des stratégies adaptées aux TPE – PME visant à renforcer leur protection, ainsi que des solutions efficaces et économiquement viables.

Votre plan d’action pratique pour commencer à sécuriser les données de votre TPE

Il est possible de mettre en place une infinité de mesures au sein de votre société pour assurer la sécurité de vos équipements informatiques. Mais dans un premier temps, voici 8 actions prioritaires recommandées par l’ANSSI qui vont vous permettre de réduire considérablement les cyber-menaces.

1. Intégrer la cybersécurité dans la gestion des risques

La stratégie de sécurité informatique doit embrasser l’ensemble de votre organisation et faire partie de la gestion globale des risques. Car le sujet touche absolument toutes les branches de votre entreprise, ainsi que vos partenaires et vos clients. Considérez la cybersécurité comme une priorité absolue, et envisagez aussi de souscrire à une assurance dédiée pour une couverture maximale.

2. Appliquer les bases de l’hygiène informatique

La lecture du guide d’hygiène informatique de l’ANSSI est la première marche à suivre. Impossible de vous lancer dans la protection informatique de votre entreprise si vous ne connaissez pas les fondamentaux :

- mise en place de sauvegarde

- utilisation de pare-feu

- usage de la messagerie web

- intégration d’antivirus

- utilisation de réseau Internet / Éthernet

- sécurité des infrastructures du cloud

Les mesures proposées dans le guide constituent déjà à elles seules un socle solide en matière de cybersécurité, à mettre en œuvre au plus vite.

3. Former et accompagner vos équipes vers de meilleures pratiques

Chaque salarié·e non renseigné·e sur la sécurité informatique est une porte d’entrée potentielle pour votre société. La formation continue est la clé pour de meilleures pratiques et une meilleure gestion du risque. Nous avions à ce propos déjà rédigé un petit guide de cybersécurité pour les débutants, de quoi déjà aider vos équipes à y voir plus clair.

L’ANSSI propose également un guide complet à destination des équipes projet, ainsi qu’un MOOC gratuit qui donne les notions de base sur la sécurité des systèmes d’information (SSI) à domicile et au travail.

4. Évaluer et gérer le risque numérique au sein de votre entreprise

Vous ou votre responsable de la sécurité informatique désigné·e doit être en mesure de comprendre et de gérer la menace cyber spécifique qui pèse sur votre société, quelle que soit sa taille ou son secteur d’activité. Pour cela, un audit informatique est nécessaire. Il existe la méthode EBIOS Risk Manager qui vous aidera, par le biais d’ateliers pratiques, à évaluer l’état de votre infrastructure et les risques encourus.

5. Cartographier le système d’information (SI) de votre TPE – PME

En parallèle, l’enjeu est d’identifier tout l’environnement numérique de votre entreprise pour avoir une connaissance précise de son étendue, et donc des points d’entrée potentiels. Une meilleure lisibilité signifie automatiquement un meilleur contrôle.

6. Établir une architecture de SI sécurisée

Lorsque la cartographie est réalisée, l’étape suivante est la mise en place d’un système robuste qui intègre toutes les bonnes pratiques en matière de protection des informations sensibles. Cette étape peut s’avérer complexe pour un·e non-initié·e. Vous devrez peut-être envisager le recrutement d’un·e spécialiste des équipements informatiques ou le recours aux services d’un·e prestataire pour vous conseiller.

7. Organiser un exercice de gestion de crise cyber

Plusieurs phases de test seront nécessaires pour vérifier l’efficacité et la fiabilité de votre politique de protection. Une fois de plus l’ANSSI propose plusieurs guides et kits sectoriels vous permettant de réaliser cette opération avec vos propres ressources. Là encore, le recours au recrutement ou à une entreprise spécialisée peut garantir un niveau de sécurité supplémentaire.

8. Homologuer les systèmes d’informations sensibles

Enfin, l’objectif est d’homologuer votre infrastructure de sécurité (par exemple : norme ISO 27001) et de l’entretenir dans le temps, notamment grâce à un travail de veille. Là aussi, il faudra allouer des ressources pour garantir le suivi et la conformité de votre politique avec les évolutions technologiques.

Résumons donc les 8 actions prioritaires à mettre en place :

- Prioriser la cybersécurité dans la gestion du risque.

- Suivre les recommandations de base pour établir un socle solide de cybersécurité.

- Former les employés pour prévenir les cyberattaques.

- Identifier les risques spécifiques pour une meilleure préparation.

- Cartographier votre SI pour un meilleur contrôle.

- Concevoir l’architecture sécurisée du SI pour booster la sécurité.

- Tester et améliorer la capacité de réaction en cas de cyberattaque.

- Homologuer et maintenir la sécurité des infrastructures critiques.

Bonus : renforcer les compétences informatiques générales de vos salarié·es

Revenons brièvement sur la formation de vos collaborateurs. Car de toutes les actions à mener, il s’agit de la plus importante sur le long terme.

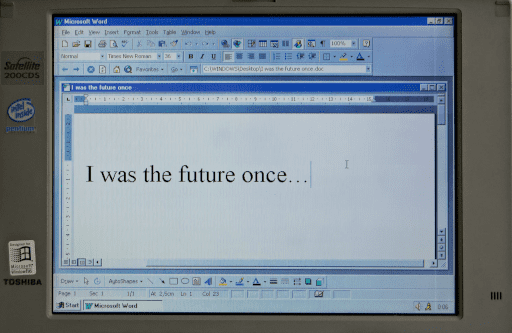

Il est fort probable qu’il y ait au sein de vos équipes de grandes disparités au niveau des compétences numériques, certaines personnes se sentant par exemple peu à l’aise avec les outils ou les logiciels mis en place dans votre entreprise (Microsoft 365, Teams…). L’obtention d’un certificat validant ces compétences les aidera à gagner en confiance, à être plus productives et à renforcer la protection de vos systèmes.

Notre centre de formation certifié AFEST est justement habilité à former vos salarié·es dans l’objectif de maîtriser les compétences de cybersécurité nécessaires pour votre protéger votre entreprise.